Nội dung

Bài viết này hướng dẫn các bước để kiểm tra, quét mã độc website, gỡ mã độc WordPress, xóa malware, spam và các đoạn hack khác khỏi website.

Đây không phải là một hướng dẫn toàn diện, nhưng nếu thực hiện theo, sẽ giúp giải quyết 70% các trường hợp lây nhiễm mà chúng ta thường gặp.

Tìm và xác định website WordPress bị hack

Quét website của bạn

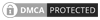

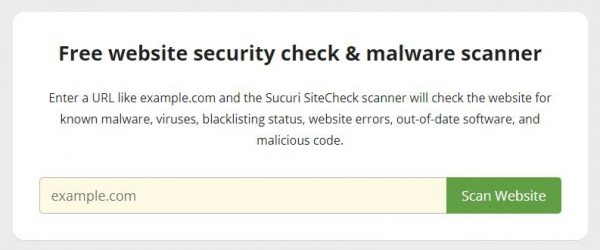

Bạn có thể sử dụng các công cụ quét trang web của mình từ xa để tìm nội dung độc hại và malware. Hoặc là sử dụng plugin quét mã độc miễn phí mà bạn có thể tìm thấy trong kho lưu trữ chính thức của WordPress.

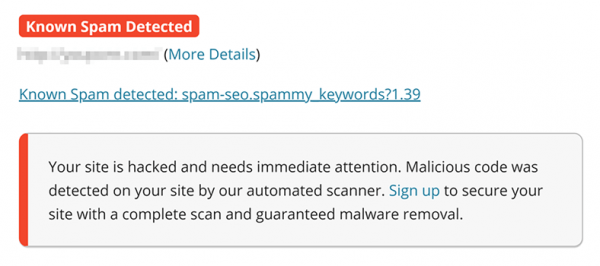

Ở đây chúng ta quét mã độc WordPress với SiteCheck:

- Truy cập trang web SiteCheck https://sitecheck.sucuri.net/.

- Nhập URL WordPress của bạn.

- Nhấp vào Scan Website.

- Nếu trang web bị nhiễm, hãy xem lại nội dung cảnh báo.

- Lưu ý các payload và vị trí (nếu có).

- Lưu ý danh sách cảnh báo.

Nếu quét từ xa không thể tìm thấy kết quả, hãy tiếp tục với kiểm tra khác. Bạn cũng có thể kiểm tra thủ công bằng cách xem các iFrame/Links/Scripts thuộc Malware Scan để tìm các phần tử lạ hoặc khả nghi.

Nếu bạn có nhiều trang web WordPress trên cùng một server, bạn nên quét tất cả (có thể sử dụng bất kỳ ứng dựng nào để thực hiện). Lây nhiễm chéo tại chỗ là một trong những nguyên nhân hàng đầu gây tái nhiễm.

Kiểm tra tính nguyên vẹn của các tệp core WordPress

Hầu hết các tệp core của WordPress không bao giờ được sửa đổi. Bạn cần kiểm tra các vấn đề về tính nguyên vẹn trong các thư mục wp-admin, wp-include và root.

Cách nhanh nhất để xác nhận tính toàn vẹn của các tệp core WordPress của bạn là sử dụng lệnh diff trong terminal. Nếu thấy không thoải mái khi sử dụng hoặc không biết sử dụng command line, bạn có thể kiểm tra thủ công các tệp của mình qua SFTP.

Nếu không có gì được chỉnh sửa thì các tệp core của bạn sạch sẽ.

Bạn nên sử dụng một plugin có chức năng giúp kiểm tra và giám sát thay đổi file cho trang web, khi file có chỉnh sửa bạn sẽ nhận được thông báo.

Kiểm tra các file được sửa đổi gần đây

Các file mới hoặc được sửa đổi gần đây có thể là một phần trong vụ hack.

Bạn có thể xác định các tệp bị hack bằng cách xem liệu chúng có được sửa đổi gần đây hay không bằng các bước sau.

Cách kiểm tra thủ công các tệp đã sửa đổi gần đây trong WordPress:

- Đăng nhập vào máy chủ của bạn bằng ứng dụng khách FTP hoặc SSH terminal.

- Nếu sử dụng SSH, bạn có thể liệt kê tất cả các file được sửa đổi trong 15 ngày qua bằng lệnh này:

$ find ./ -type f -mtime -15

- Nếu sử dụng SFTP, hãy xem lại theo cột ngày sửa đổi cuối cùng cho tất cả các tệp trên server.

- Note lại bất kỳ file nào đã được sửa đổi gần đây.

Cách kiểm tra các tệp được sửa đổi gần đây bằng cách sử dụng các lệnh terminal trên Linux:

- Nhập trên terminal dòng sau:

$ find /home -type f -printf '%TY-%Tm-%Td %TT %p\n' | sort -r

- Nếu bạn chỉ muốn xem file và bỏ qua thư mục, nhập dòng sau:

$ find /etc -printf '%TY-%Tm-%Td %TT %p\n' | sort –r

- Những thay đổi bất thường trong 7-30 ngày qua có thể đáng ngờ.

Kiểm tra các trang chẩn đoán của Google

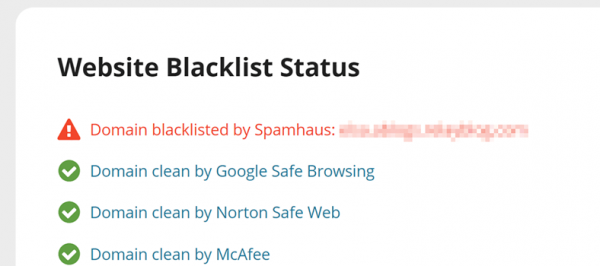

Nếu trang web WordPress của bạn đã bị tấn công và bị đưa vào blocklist bởi Google hoặc các trang web bảo mật khác, bạn có thể sử dụng các công cụ chẩn đoán của họ để kiểm tra trạng thái bảo mật của trang web.

Cách kiểm tra Báo cáo minh bạch của Google:

- Truy cập vào website Safe Browsing Site Status

- Nhập URL trang web của bạn và nhấn tìm kiếm.

- Trên trang này, bạn có thể kiểm tra:

Site Safety Details: Thông tin về malicious chuyển hướng, spam và download.

Testing Details: Lần Google quét gần đây nhất đã tìm thấy malware.

Nếu bạn đã thêm website của mình vào một công cụ quản trị trang, bạn có thể kiểm tra xếp hạng và báo cáo bảo mật cho họ về trang web. Nếu bạn chưa có tài khoản cho các công cụ giám sát miễn phí này, bạn nên đăng ký:

- Google Webmasters Central

- Bing Webmaster Tools

- Yandex Webmaster

- Norton SafeWeb

Xóa mã độc khỏi trang web WordPress của bạn

Bây giờ bạn đã có thông tin về các vị trí malware, bạn có thể xóa chúng khỏi WordPress và khôi phục trang web của mình về trạng thái sạch sẽ.

Làm sạch các tệp WordPress bị hack

Nếu malware lây nhiễm trong các file hoặc core plugin, bạn có thể khắc phục theo cách thủ công. Chỉ cần không ghi đè file wp-config.php hoặc thư mục wp-content, và đảm bảo rằng bạn đã sao lưu đầy đủ trước.

Các file bị thay đổi có thể được thay thế bằng các bản sao mới hoặc bản sao lưu gần đây (nếu nó không bị nhiễm).

Bạn có thể xóa mọi malicious payload hoặc các tệp đáng ngờ được tìm thấy trong bước đầu tiên để thoát khỏi sự tấn công và làm sạch trang web WordPress.

Cách xóa thủ công malware lây nhiễm khỏi các file WordPress:

- Đăng nhập vào server của bạn qua SFTP hoặc SSH.

- Tạo một bản sao lưu của trang WordPress trước khi thực hiện các thay đổi.

- Xác định các tệp đã thay đổi gần đây.

- Xác nhận ngày thay đổi và user nào đã thay đổi chúng.

- Khôi phục các file đáng ngờ bằng các bản sao từ kho lưu trữ WordPress chính thức.

- Mở bất kỳ file thay đổi nào (không có trong kho lưu trữ chính thức) bằng trình chỉnh sửa văn bản.

- Xóa bất kỳ đoạn code đáng ngờ nào khỏi các file bị thay đổi.

- Kiểm tra để xác minh trang web vẫn hoạt động tốt sau khi chỉnh sửa.

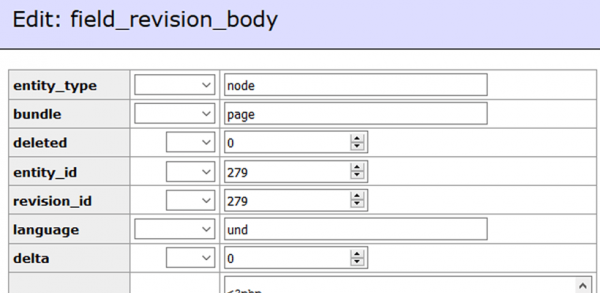

Làm sạch các table trong database bị hack

Để xóa malware khỏi cơ sở dữ liệu WordPress, hãy sử dụng bảng điều khiển quản trị cơ sở dữ liệu của bạn để kết nối với cơ sở dữ liệu. Bạn cũng có thể sử dụng các công cụ như Search-Replace-DB hoặc Adminer.

Cách xóa thủ công malware khỏi cơ sở dữ liệu WordPress của bạn:

- Đăng nhập vào bảng quản trị cơ sở dữ liệu.

- Sao lưu cơ sở dữ liệu trước khi thực hiện thay đổi.

- Tìm kiếm nội dung đáng ngờ như là từ khóa spam, link.

- Mở bảng có chứa nội dung đáng ngờ.

- Xóa thủ công bất kỳ nội dung đáng ngờ.

- Kiểm tra để xác minh trang web vẫn hoạt động tốt sau khi thay đổi.

- Xóa công cụ truy cập cơ sở dữ liệu mà bạn có thể đã tải lên.

Người mới bắt đầu có thể sử dụng thông tin payload được cung cấp bởi các ứng dụng quét malware. Với người có kiến thức cũng có thể tự tìm kiếm các hàm PHP tạo malware phổ biến như eval, base64_decode, gzinflate, preg_replace, str_replace, v.v.

Bảo mật tài khoản WordPress

Nếu bạn nhận thấy bất kỳ user lạ nào trong trong trang web của mình, hãy xóa đi để tin tặc không có quyền truy cập nữa. Bạn chỉ nên để một tài khoản admin và phân quyền các tài khoản khác ở mức thấp hơn đủ để họ thực hiện công việc của mình (như là contributor, author, editor).

Cách xóa thủ công tài khoản đáng ngờ khỏi WordPress:

- Sao lưu trang web và cơ sở dữ liệu của bạn trước khi tiếp tục.

- Đăng nhập vào WordPress với tư cách quản trị viên và nhấp Users

- Tìm tài khoản người dùng mới đáng ngờ.

- Di chuột qua tài khoản đáng ngờ đó và nhấp vào Delete.

Nếu bạn cho rằng bất kỳ tài khoản bị xâm nhập, bạn có thể đặt lại mật khẩu tài khoản đó.

Loại bỏ các backdoor ẩn trong trang web WordPress của bạn

Tin tặc luôn để lại các cổng để vào lại trang web của bạn. Có thể thường xuyên tìm thấy nhiều backdoor thuộc nhiều loại khác nhau trong các trang web WordPress bị tấn công.

Thường thì các backdoor được nhúng trong các file có tên tương tự như các tệp core của WordPress nhưng nằm sai thư mục. Những kẻ tấn công cũng có thể đưa các backdoor vào các tệp như wp-config.php và các thư mục như wp-content/themes, wp-content/plugins và wp-content/uploads.

Backdoor thường bao gồm các hàm PHP sau:

- base64

- str_rot13

- gzuncompress

- eval

- exec

- system

- assert

- stripslashes

- preg_replace (with /e/)

- move_uploaded_file

Các function này cũng có thể được sử dụng hợp pháp bởi các plugin, vì vậy hãy đảm bảo kiểm tra bất kỳ thay đổi nào bởi vì bạn có thể phá hỏng trang web của mình do xóa nhầm các function lành tính hoặc là chưa xóa hết các đoạn code độc.

Phần lớn mã độc mà chúng ta thấy trong các trang WordPress sử dụng một số dạng mã hóa để ngăn chặn sự phát hiện. Các thành phần này sử dụng mã hóa để bảo vệ cơ chế xác thực của chúng, điều này rất hiếm khi thấy trong kho lưu trữ chính thức của WordPress.

Điều quan trọng là tất cả các backdoor phải được đóng lại thành công để ngăn chặn việc hack WordPress, nếu không trang web của bạn sẽ nhanh chóng bị tái nhiễm lại.

Xóa cảnh báo malware

Nếu bạn bị Google, McAfee, Yandex (hoặc bất kỳ quản lý spam web khác) đưa vào blocklist, bạn có thể yêu cầu xem xét lại sau khi trang web WordPress của bạn đã được làm sạch và bản hack đã được khắc phục.

Cách xóa cảnh báo malware trên trang web của bạn:

- Liên hệ với công ty cung cấp hosting và yêu cầu họ hủy việc tạm ngưng nếu trang web của bạn đã bị nhà cung cấp dịch vụ lưu trữ suspend.

Bạn có thể cần cung cấp chi tiết về cách bạn đã xóa phần mềm độc hại.

- Điền vào biểu mẫu yêu cầu xem xét cho bên đã chặn trang web

Ví dụ như: Google Search Console, McAfee SiteAdvisor, Yandex Webmaster

Bảo vệ trang web WordPress của bạn khỏi bị tấn công trong tương lai

Trong bước cuối cùng này, bạn sẽ học cách khắc phục các sự cố khiến WordPress của bạn bị tấn công ngay từ đầu. Bạn cũng sẽ thực hiện các bước cần thiết để tăng cường bảo mật cho trang WordPress của mình.

Cập nhật và đặt lại cài đặt cấu hình

Phần mềm lỗi thời là một trong những nguyên nhân hàng đầu gây ra lây nhiễm. Bao gồm phiên bản CMS, plugin, theme và bất kỳ loại extension nào của bạn. Thông tin đăng nhập có thể bị xâm nhập cũng nên được đặt lại để đảm bảo bạn không bị tái nhiễm.

Cách cập nhật thủ công trong WordPress:

- Đăng nhập vào server của bạn qua SFTP hoặc SSH.

- Sao lưu trang web và cơ sở dữ liệu của bạn (đặc biệt là nội dung đã chỉnh).

- Xóa các thư mục wp-admin và wp-include.

- Thay thế wp-admin và wp-include bằng cách sử dụng các bản sao từ kho lưu trữ chính thức của WordPress.

- Xóa và thay thế các plugin và theme bằng các bản sao từ các nguồn chính thức.

- Đăng nhập vào WordPress với tài khoản quản trị viên và nhấp vào Dashboard > Updates.

- Cập nhật tất cả các phần còn thiếu.

- Truy cập website để xác minh rằng nó đang hoạt động tốt.

Đặt lại mật khẩu người dùng

Điều quan trọng là bạn phải thay đổi mật khẩu cho tất cả tài khỏa truy cập vào trang web WordPress của mình. Bao gồm các tài khoản WordPress, FTP/SFTP, SSH, cPanel, và database.

Bạn nên giảm số lượng tài khoản quản trị viên cho tất cả các hệ thống của mình xuống mức tối thiểu. Thực hành khái niệm về đặc quyền ít nhất. Chỉ cung cấp cho mọi người quyền truy cập cần thiết nhất để thực hiện công việc họ cần.

Tạo bản backup cho trang web

Trang web WordPress của đã sạch và bạn nên thực hiện một số bước quan trọng sau tấn công, hãy tạo một bản backup. Sao lưu tốt là cốt lõi của một chiến lược an ninh tốt.

Dưới đây là một số mẹo để giúp bạn sao lưu WordPress:

Location: Lưu trữ các bản sao lưu ở một vị trí bên ngoài trang web. Không nên chỉ sao lưu trên server của bạn, chúng vẫn có thể bị tấn công và sử dụng để xâm nhập lại trang web.

Automatic: Tốt nhất nên chạy tự động ở tần suất phù hợp với nhu cầu của trang web.

Redundancy: Điều này có nghĩa là chiến lược sao lưu của bạn phải bao gồm bản dự phòng, hay nói cách khác là sao lưu các bản sao lưu của bạn.

Testing: Hãy thử khôi phục để xác nhận trang web của bạn hoạt động chính xác.

Quét lại máy tính của bạn

Yêu cầu tất cả những người có tài khoản WordPress chạy quét lại chương trình antivirus uy tín trên máy tính của họ.

WordPress có thể bị xâm nhập nếu tài khoản người dùng có quyền truy cập vào bảng điều khiển đăng nhập trên máy tính bị nhiễm virus. Một số lây nhiễm được thiết kế để chuyển từ máy tính sang trình soạn thảo văn bản hoặc FTP máy khách.

Một số phần mềm chống virus trả phí hàng đầu:

- Kaspersky

- Bitdefender

- Trend Micro Antivirus

- AVG Antivirus

Bạn chỉ nên cài một phần mềm chống virus tốt để bảo vệ hệ thống của mình nhằm tránh xung đột. Nếu máy tính của người dùng WordPress không sạch, trang web của bạn có thể bị nhiễm lại.

Sử dụng tường lửa website

Số lượng lỗ hổng được khai thác bởi những kẻ tấn công tăng lên mỗi ngày. Cố gắng theo kịp là một thách thức đối với các quản trị viên. Tường lửa website được phát minh để cung cấp một hệ thống phòng thủ xung quanh trang web WordPress của bạn.

Lợi ích khi sử dụng tường lửa website:

Ngăn chặn các cuộc tấn công trong tương lai

Bằng cách phát hiện và ngăn chặn các phương pháp và hành vi tấn công đã biết, tường lửa website giữ cho trang web của bạn được bảo vệ chống lại sự lây nhiễm ngay từ đầu.

Cập nhật Virtual Security

Tin tặc nhanh chóng khai thác các lỗ hổng trong các plugin và theme, và những lỗ hổng không xác định luôn xuất hiện (được gọi là zero-days). Tường lửa website tốt sẽ vá các lỗ hổng trong trang web của bạn ngay cả khi bạn chưa áp dụng các bản cập nhật bảo mật.

Chặn tấn công Brute Force

Tường lửa website sẽ ngăn không cho bất kỳ ai truy cập vào trang wp-admin hoặc wp-login nếu bạn không cho phép, đảm bảo rằng họ không thể sử dụng tính năng tự động hóa brute force để đoán mật khẩu của bạn.

Giảm thiểu tấn công DdoS

Các cuộc tấn công từ chối dịch vụ sẽ làm quá tải máy chủ hoặc tài nguyên ứng dụng của bạn. Bằng cách phát hiện và ngăn chặn tất cả các loại tấn công DDoS, tường lửa website đảm bảo trang web của bạn luôn sẵn sàng trong khi đang bị tấn công với số lượng truy cập giả mạo cao.

Tối ưu hóa hiệu suất

Hầu hết các WAF sẽ cung cấp bộ nhớ cache để có tốc độ trang toàn cầu nhanh hơn. Điều này giúp khách truy cập của bạn hài lòng và được chứng minh là làm giảm tỷ lệ thoát trong khi cải thiện mức độ tương tác trang web, chuyển đổi và xếp hạng công cụ tìm kiếm.

Một số câu hỏi thường gặp về website WordPress bị hack

Vì sao website WordPress bị hack?

Những kẻ ác ý thu thập thông tin trên internet để tìm kiếm các trang WordPress dễ bị tấn công. Nếu trang web của bạn không được bảo vệ tốt và không tuân theo các phương pháp về bảo mật WordPress, nó có thể trở thành nạn nhân.

Làm cách nào để quét malware cho các plugin WordPress?

Bạn có thể sử dụng một số trang web kiểm tra mã độc WordPress hoặc một số plugin bảo mật trên store của wordpress.org để quét trang web của mình để tìm malware. Bạn nên cập nhật tất cả các plugin WP thường xuyên và xóa tất cả các plugin không được sử dụng.

Làm cách nào để tìm mã độc trong WordPress?

Bạn có thể sử dụng các site check miễn phí hoặc các plugin chính thức để quét mã độc WordPress trong trang của mình. Bạn cũng nên cài đặt lại các thư mục core bằng một bản sao mới nếu nghi ngờ chúng bị nhiễm malware.

Làm cách nào để bảo vệ trang web WordPress của tôi khỏi malware?

Bạn có thể bảo mật trang web WordPress của mình bằng cách làm theo các phương pháp hay nhất về bảo mật trang web, chẳng hạn như:

- Cài đặt tường lửa WordPress.

- Sử dụng phiên bản mới nhất của WordPress, plugin, theme và các dịch vụ của bên thứ ba.

- Sử dụng mật khẩu mạnh, khó đoán.

- Chỉ cấp đúng loại quyền truy cập cho ai đó cần.

Dịch vụ gỡ mã độc WordPress – KANceil

Với đội ngũ lập trình viên có chuyên môn cao và kinh nghiệm trong việc kiểm tra, rà soát, quét và gỡ mã độc cho website WordPress cũng như sửa chữa và nâng cấp website nói chung, KANceil sẽ là một lựa chọn an toàn và hiệu quả nhất dành cho bạn.

Liên hệ ngay với chúng tôi nếu bạn đang cần hỗ trợ về kỹ thuật web hoặc đang tìm kiếm một dịch vụ gỡ mã độc WordPress uy tín.